サーバのセキュリティが脅かされる中で、私たちは不正なプログラムやツールの存在に注意を払う必要があります。特にサーバにバックドアを作り サーバ内での侵入の痕跡を隠蔽する機能を持つパッケージは、攻撃者にとって非常に魅力的な手段です。これらのツールは、サーバの管理者に気づかれずに侵入を試み、重要なデータを盗む可能性があります。

サーバにバックドアを作る不正なプログラムの概要

サーバにバックドアを作成する不正なプログラムやツールは、セキュリティを脅かす存在です。これらのプログラムは、攻撃者がサーバに無断でアクセスできる手段を提供します。

バックドアとは

バックドアとは、通常の認証プロセスを回避し、システムにアクセスできる隠れた経路を指します。攻撃者はそれを利用して、サーバ内のデータを盗むことが可能です。以下のような特長があります:

- アクセスの隠蔽: 通常のログイン方法を経ずに侵入できるため、システム管理者に発覚しにくい。

- 持続的なアクセス: 一度設置されると、攻撃者は継続的にシステムにアクセスする手段を保持できる。

- データの操作: 重要なデータの改ざんや削除が可能であり、リスクが高い。

バックドアの仕組み

バックドアは、さまざまな方法で実装されることがあり、以下のようなメカニズムがあります:

- システム設定の変更: 不正にアクセスされやすいユーザーアカウントを作成したり、既存のアカウントを利用する。

- 悪意のあるコードの挿入: 正規のソフトウェアに悪意のあるコードを組み込み、感染を広げる。

- リモートアクセスツールの利用: 特定の通信プロトコルを使ってリモートから制御する方法を採用。

侵入の痕跡を隠蔽する機能

侵入の痕跡を隠蔽する機能は、サーバのセキュリティに対する脅威を増大させる要因です。攻撃者は、直接的なアクセスを隠すために様々な手法を用います。

隠蔽技術の種類

さまざまな隠蔽技術が存在します。以下に代表的な技術を示します。

- ログ変更:侵入ログを改ざんして、侵入の痕跡を消去します。

- ファイル隠蔽:悪意のあるファイルを隠すことで、サーバ監視ツールからの検出を回避します。

- プロセス管理:実行中の悪意のあるプロセスを隠し、システムの通常の動作に見せかけます。

具体的な隠蔽方法

攻撃者は具体的な方法で痕跡を隠蔽します。

- シャドウイング:ログファイルの複製を作成し、不正な活動を隠蔽します。

- 削除と復元:特定の活動を行った後、データを削除し、復元工具を使って元の状態に戻します。

- 権限の変更:システム管理者の権限を悪用し、アクセス権を改竄します。

不正なプログラムやツールのパッケージ

不正なプログラムやツールは、サーバのセキュリティを脅かす主要な要因です。特に、サーバにバックドアを作成し、侵入の痕跡を隠蔽する機能を有するパッケージが存在します。

代表的なツールとその機能

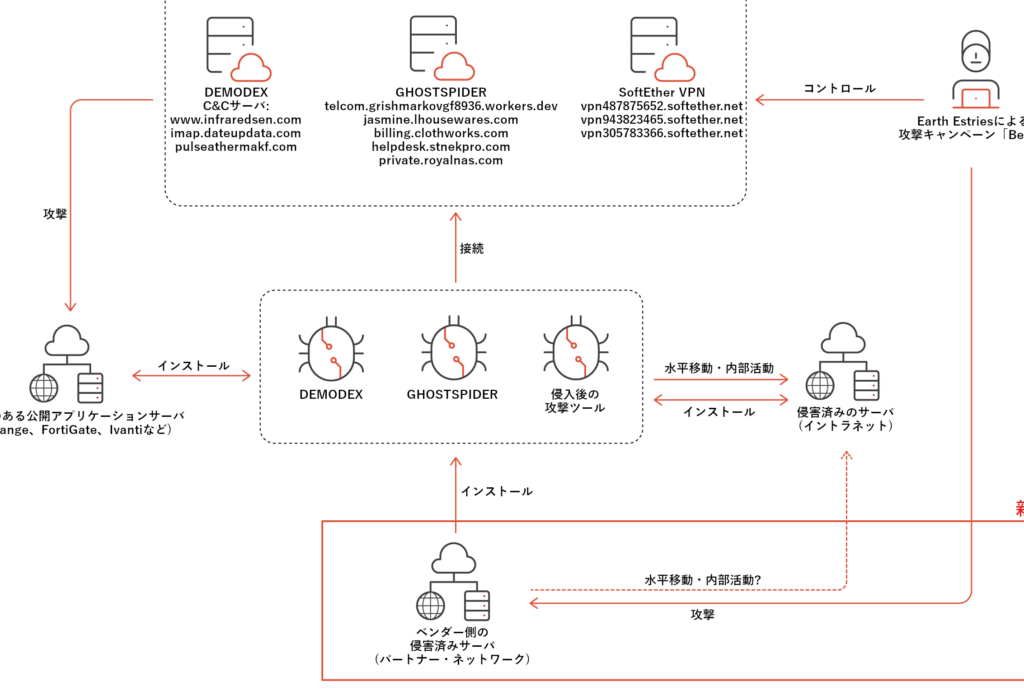

代表的な不正なプログラムやツールには、以下のようなものがあります。

これらのツールは、さまざまな機能を持ち、攻撃者がネットワーク内部に持続的にアクセスできるように設計されています。

ツールの利用ケース

不正なプログラムやツールの利用ケースは多岐にわたります。企業のサーバに対する攻撃の例を以下に示します。

対策と防止策

不正なプログラムやツールの脅威に対抗するには、計画的な対策と防止策が必要です。サーバーの安全を確保し、侵入を未然に防ぐために、具体的な方法を採用します。

監視と検知の方法

監視システムは侵入検知の第一歩です。サーバーのログを定期的にチェックし、不審な活動を早期に発見します。具体的には、以下の方法を利用します。

また、ユーザーアクセス権の定期的なレビューも重要です。権限を持つユーザーに対する透明性が、未然に問題を防ぎます。これにより、必要な場合に迅速に対処できます。

セキュリティ強化策

セキュリティ強化は多層的なアプローチが効果的です。ファイアウォールやウイルス対策ソフトを導入し、サーバーの脆弱性を減少させます。

結論

不正なプログラムやツールによるサーバへの攻撃はますます巧妙化しています。特にバックドアを作成し侵入の痕跡を隠す機能は、攻撃者にとって非常に魅力的です。これにより、重要なデータが盗まれる危険性が高まります。

私たちは、これらの脅威に対して十分な対策を講じる必要があります。監視システムや侵入検知システムを導入し、異常な行動を早期に発見することが重要です。また、定期的なセキュリティ監査やユーザーアクセス権の見直しも欠かせません。サーバの安全を確保するために多層的なアプローチを実施し、リスクを最小限に抑えていきましょう。