私たちが日常的に利用するインターネットの背後には、さまざまなプロトコルが存在しています。その中でも、リモートログインと遠隔操作を可能にする仮想端末機能を提供するプロトコルは特に重要です。これにより、私たちはどこにいても他のホストにアクセスし、作業を行うことができます。

tcpipネットワークの基本概念

tcpipネットワークは通信の基盤を形成し、データの送受信を効率的に行える仕組みです。特に、インターネットにおけるホスト間の通信を可能とし、さまざまなプロトコルが連携して機能します。

tcpipネットワークとは

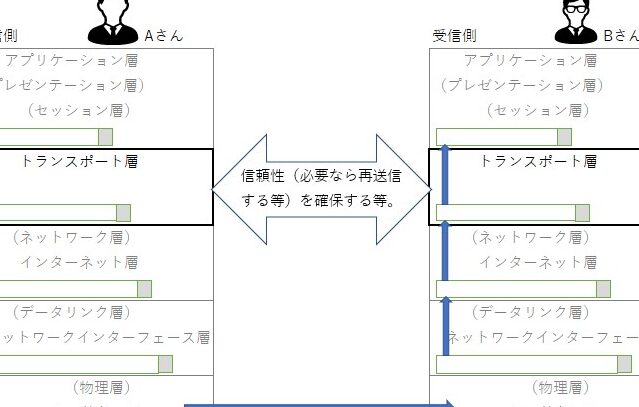

tcpipネットワークとは、データをパケットという小さな単位に分割し、ネットワークを介して送信する技術のことです。インターネットの主要な構成要素であり、以下のような特長があります。

- 階層構造: tcpipモデルは、アプリケーション層、トランスポート層、インターネット層、ネットワークインターフェース層に分かれています。

- 柔軟性: 様々な通信プロトコルやアーキテクチャに対応できるため、新たな技術の導入が容易です。

- 相互運用性: さまざまなハードウェアやソフトウェアが互いに通信可能です。

プロトコルの重要性

プロトコルは通信のルールであり、tcpipネットワークにおいて特に重要な役割を果たします。プロトコルがあることで、データの送信や受信がスムーズに行われます。以下は、重要な点です。

- データの整合性: tcpプロトコルがデータの再送を管理し、正確な情報伝達を保証します。

- エラー検出: ipプロトコルがエラーを検出し、安全にデータを送信する機能を提供します。

- 効率的な通信: 各プロトコルが役割を持ち、リモートログインなどの機能を実現します。

リモートログインプロトコルの種類

リモートログインを実現するためには、主に二つのプロトコルが利用されます。これらはSSHとTelnetであり、それぞれに特徴があります。

SSHの特徴

SSH(Secure Shell)は、セキュアな通信を実現するためのプロトコルです。 SSHは暗号化技術を用いてデータを保護し、不正アクセスを防ぎます。主な特徴には以下が挙げられます。

- 暗号化:通信データがすべて暗号化され、情報漏洩リスクを低減します。これにより、送受信中にデータが盗まれることを防ぎます。

- 認証機能:ユーザーやサーバーの認証が強化されています。公開鍵認証やパスワード認証が一般的です。

- 多機能:ポートフォワーディングやファイル転送機能も備えており、様々な用途で利用可能です。

このように、SSHは高いセキュリティを提供するため、特に安全性を重視する場面で好まれています。

Telnetの特徴

Telnetは、リモートホストにアクセスするためのシンプルなプロトコルです。 テキストベースのコマンドラインインターフェイスを提供し、簡単に使用できます。ただし、セキュリティ面ではSSHに劣ります。Telnetの特徴は以下の通りです。

- ユーザーフレンドリー:シンプルなコマンドでアクセス可能で、初心者でも扱いやすいです。

- 低リソース:リソースの消費が少なく、軽量で高速です。ネットワーク環境が限られた状況でも機能します。

- 非セキュア:通信が暗号化されないため、データが盗聴されるリスクがあります。重要なデータには不向きです。

仮想端末機能の利用

仮想端末機能は、リモートログインや遠隔操作を容易にする技術です。この機能により、ユーザーは物理的に異なる場所にいるサーバーやコンピュータにアクセスできます。特に、SSHやTelnetといったプロトコルを利用することで、私たちはさまざまなシステムを操作できます。

仮想端末とは

仮想端末は、オペレーティングシステムが提供するコマンドラインインターフェイスをシミュレートするものです。ユーザーは、以下の特徴を利用して操作します。

- リモートアクセス: 遠隔地からサーバーに接続し、操作できる。

- コマンド実行: テキストベースのコマンドを入力して、システムを操作。

- セッション管理: 複数の接続セッションを管理できる。

このように、仮想端末は多くの作業を効率化し、業務の生産性を向上させます。

仮想端末の利点と欠点

仮想端末の利用には、いくつかの利点と欠点があります。まずは、利点です。

- 時間短縮: リモートでの作業が可能になり、移動時間が不要。

- 柔軟性: どこでも接続できるため、場所を選ばない。

- コスト削減: 物理的な設備投資を削減できる。

一方、欠点も存在します。

- セキュリティリスク: データが暗号化されない場合、情報漏洩のリスクがある。

- 接続不良: ネットワーク状態によっては、接続が不安定になることがある。

セキュリティの考慮

仮想端末機能とリモートログインの利用には、セキュリティに関する考慮が必須です。特に、SSHとTelnetにはそれぞれ異なるセキュリティ特性が存在します。

SSHのセキュリティ機能

SSH(Secure Shell)は、リモートログインで利用される主要なプロトコルであり、以下のセキュリティ機能を提供します。

- データ暗号化: 通信データを暗号化し、情報漏洩のリスクを減少させます。

- 認証機能: パスワードや公開鍵を使用した強化認証を実施し、不正なアクセスを防ぎます。

- セッションハンドリング: セッション中に脅威に対処するための機能を搭載しています。

- ポート転送機能: 安全に他のポート経由で通信できるため、柔軟な接続が可能です。

これらにより、SSHはセキュリティを重視する場面において理想的な選択肢となります。

Telnetのセキュリティリスク

一方、Telnetは魅力的な操作性を提供するものの、重大なセキュリティリスクが伴います。

- 未暗号化通信: データが平文で送信されるため、盗聴やデータ漏洩の危険があります。

- 弱い認証: 基本的なユーザー名とパスワードによる認証で、容易に不正アクセスを招く可能性があります。

- セッションの脆弱性: 他のユーザーによるセッションへの侵入が比較的容易です。

tcpipネットワークにおけるプロトコルの選択

tcpipネットワークでは、リモートログインに適したプロトコルの選択が重要です。このセクションでは、具体的な利用シーンに分けたガイドや、安全なリモート操作のための推奨プロトコルについて説明します。

利用シーン別の選択ガイド

リモートログインを利用するシーンに応じて、適切なプロトコルを選ぶ必要があります。以下のプロトコルは、各シーンにおいて特に効果的です。

- SSH: セキュリティを重視するビジネス環境やサーバー管理に推奨されます。

- Telnet: 軽量で簡単なコマンド操作を求める開発環境に適していますが、セキュリティ面では注意が必要です。

選択の際は、セキュリティ、速度、操作の容易さを考慮することが大切です。適切なプロトコルを選ぶことで、私たちの業務を効率的に進める手助けになります。

安全なリモート操作のための推奨プロトコル

安全なリモート操作を実現するためには、正しいプロトコルの使用が不可欠です。以下のプロトコルは、その特性から特に推奨されます。

- SSH: データ暗号化、強化された認証機能を持ち、セキュリティを確保します。ポート転送機能も利用可能で、多様な操作に対応できます。

- VPN (Virtual Private Network): ネットワーク全体を暗号化し、リモートユーザーが安全にリソースにアクセスできる環境を提供します。

結論

リモートログインや遠隔操作を実現するためのプロトコル選びは私たちの業務効率に直結します。SSHはセキュリティを重視する環境に最適であり、データを守るための強力な機能を備えています。一方でTelnetはそのシンプルさから特定のシーンでは便利ですが、セキュリティ面では注意が必要です。

私たちがどのプロトコルを選ぶかは、業務のニーズやセキュリティ要件によって変わります。適切な選択をすることで、リモート操作の利便性を最大限に活用しつつ、リスクを最小限に抑えることが可能です。これからもプロトコルの特性を理解し、安全で効率的なネットワーク環境を構築していきましょう。